Trojans truy cập từ xa (RAT) đã luôn luôn được chứng minh là một nguy cơ lớn cho thế giới này khi nói đến cướp một máy tính hoặc chỉ chơi một trò đùa với một người bạn. RAT là một phần mềm độc hại cho phép nhà điều hành tấn công máy tính và truy cập từ xa trái phép vào nó. RATs đã ở đây trong nhiều năm, và họ vẫn tồn tại khi tìm kiếm một số RAT là một nhiệm vụ khó khăn ngay cả đối với phần mềm Antivirus hiện đại trên mạng.

Trong bài này, chúng ta sẽ thấy Trojan Remote Access là gì và nói về các kỹ thuật phát hiện và loại bỏ có sẵn. Nó cũng giải thích, trong ngắn hạn, một số RAT phổ biến như CyberGate, DarkComet, Optix, Shark, Havex, ComRat, VorteX Rat, Sakula và KjW0rm.

Trojans truy cập từ xa

- Keylogging: Các tổ hợp phím của bạn có thể được theo dõi và tên người dùng, mật khẩu và các thông tin nhạy cảm khác có thể được khôi phục từ đó.

- Chụp màn hình: Ảnh chụp màn hình có thể được lấy để xem những gì đang xảy ra trên máy tính của bạn.

- Phần cứng Media Capture: RAT có thể truy cập webcam và micrô của bạn để ghi lại bạn và môi trường xung quanh của bạn hoàn toàn vi phạm quyền riêng tư.

- Quyền quản trị: Kẻ tấn công có thể thay đổi bất kỳ cài đặt nào, sửa đổi giá trị đăng ký và thực hiện nhiều thao tác hơn với máy tính của bạn mà không có sự cho phép của bạn. RAT có thể cung cấp đặc quyền cấp quản trị cho kẻ tấn công.

- Ép xung: Kẻ tấn công có thể tăng tốc độ xử lý, ép xung hệ thống có thể gây hại cho các thành phần phần cứng và cuối cùng ghi chúng thành tro.

- Hệ thống capabilitie cụ thể khács: Kẻ tấn công có thể có quyền truy cập vào bất kỳ thứ gì trên máy tính, tệp, mật khẩu, cuộc trò chuyện của bạn và bất kỳ thứ gì.

Làm thế nào để truy cập từ xa Trojans làm việc

Remote Access Trojans có cấu hình server-client nơi máy chủ được cài đặt bí mật trên máy tính nạn nhân, và máy khách có thể được sử dụng để truy cập vào máy tính nạn nhân thông qua GUI hoặc giao diện lệnh. Một liên kết giữa máy chủ và máy khách được mở trên một cổng cụ thể và thông tin liên lạc được mã hóa hoặc đồng bộ có thể xảy ra giữa máy chủ và máy khách. Nếu mạng và gói được gửi / nhận được theo dõi đúng cách, RAT có thể được xác định và loại bỏ.

Phòng chống tấn công RAT

RATs tìm đường đến máy tính từ spam email, phần mềm được lập trình độc hại hoặc chúng được đóng gói như một phần của một số phần mềm hoặc ứng dụng khác. Bạn phải luôn luôn có một chương trình chống vi-rút tốt được cài đặt trên máy tính của bạn có thể phát hiện và loại bỏ RAT. Phát hiện RAT là một nhiệm vụ khá khó khăn vì chúng được cài đặt dưới một tên ngẫu nhiên có thể giống như bất kỳ ứng dụng phổ biến nào khác, và vì vậy bạn cần có một chương trình Antivirus thực sự tốt cho điều đó.

Theo dõi mạng của bạn cũng có thể là một cách hay để phát hiện bất kỳ Trojan nào gửi dữ liệu cá nhân của bạn qua internet.

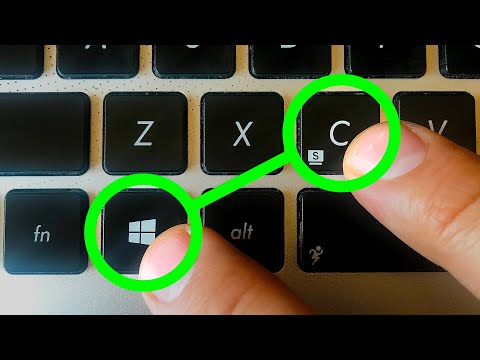

Nếu bạn không sử dụng Công cụ quản trị từ xa, tắt kết nối Hỗ trợ từ xa đến máy tính của bạn. Bạn sẽ nhận được cài đặt trong SystemProperties> tab Từ xa> Bỏ chọn Cho phép kết nối Hỗ trợ từ xa với máy tính này Tùy chọn.

Giữ hệ điều hành của bạn, phần mềm cài đặt và đặc biệt chương trình bảo mật được cập nhật mọi lúc. Ngoài ra, hãy thử không nhấp vào các email mà bạn không tin tưởng và đến từ một nguồn không xác định. Không tải xuống bất kỳ phần mềm nào từ các nguồn khác ngoài trang web hoặc gương chính thức của nó.

Sau cuộc tấn công RAT

Khi bạn biết mình đã bị tấn công, bước đầu tiên là ngắt kết nối hệ thống của bạn khỏi Internet và Mạng nếu bạn được kết nối. Thay đổi tất cả mật khẩu của bạn và các thông tin nhạy cảm khác và kiểm tra xem có bất kỳ tài khoản nào của bạn đã bị xâm phạm bằng cách sử dụng một máy tính sạch khác hay không. Kiểm tra tài khoản ngân hàng của bạn xem có bất kỳ giao dịch gian lận nào và ngay lập tức thông báo cho ngân hàng của bạn về Trojan trong máy tính của bạn. Sau đó quét máy tính để tìm sự cố và tìm kiếm trợ giúp chuyên nghiệp để xóa RAT. Xem xét đóng cổng 80. Sử dụng một Firewall Port Scanner để kiểm tra tất cả các cổng của bạn.

Bạn thậm chí có thể cố gắng theo dõi và biết ai đứng sau vụ tấn công, nhưng bạn sẽ cần sự trợ giúp chuyên nghiệp cho điều đó. RAT thường có thể bị xóa sau khi chúng được phát hiện hoặc bạn có thể cài đặt Windows mới để hoàn tất việc xóa nó.

Trojans truy cập từ xa phổ biến

Nhiều Trojan truy cập từ xa hiện đang hoạt động và lây nhiễm hàng triệu thiết bị. Những cái khét tiếng nhất được thảo luận ở đây trong bài viết này:

- Sub7: 'Sub7' bắt nguồn từ chính tả NetBus (cũ hơn RAT) lạc hậu là một công cụ quản trị từ xa miễn phí cho phép bạn có quyền kiểm soát máy chủ. Công cụ này đã được các chuyên gia bảo mật phân loại thành Trojans và có thể có khả năng nguy hiểm khi có nó trên máy tính của bạn.

- Quay lại OrificeQuay lại Orifice và người kế nhiệm của nó Quay lại Orifice 2000 là một công cụ miễn phí ban đầu có nghĩa là cho quản trị từ xa - nhưng nó không mất thời gian mà công cụ đã được chuyển đổi thành một Trojan truy cập từ xa. Đã có một tranh cãi rằng công cụ này là một Trojan, nhưng các nhà phát triển đứng trên thực tế rằng nó là một công cụ hợp pháp cung cấp truy cập quản trị từ xa. Chương trình hiện được phần mềm độc hại xác định là phần mềm độc hại.

- DarkComet: Nó là một công cụ quản trị từ xa rất mở rộng với rất nhiều tính năng có thể được sử dụng để gián điệp. Công cụ này cũng có liên kết với cuộc nội chiến Syria, nơi nó được báo cáo rằng Chính phủ đã sử dụng công cụ này để theo dõi thường dân.Công cụ này đã bị lạm dụng rất nhiều và các nhà phát triển đã ngừng phát triển hơn nữa.

- cá mập: Đây là một công cụ quản trị từ xa nâng cao. Không có nghĩa là cho người mới bắt đầu và tin tặc nghiệp dư. Nó được cho là một công cụ cho các chuyên gia bảo mật và người dùng cao cấp.

- Havex: Loại trojan này đã được sử dụng rộng rãi trong ngành công nghiệp. Nó thu thập thông tin bao gồm sự hiện diện của bất kỳ Hệ thống điều khiển công nghiệp nào và sau đó truyền thông tin đó đến các trang web từ xa.

- Sakula: Trojan truy cập từ xa có trong trình cài đặt mà bạn chọn. Nó sẽ mô tả rằng nó đang cài đặt một số công cụ trên máy tính của bạn nhưng sẽ cài đặt phần mềm độc hại cùng với nó.

- KjW0rm: Trojan này được đóng gói với rất nhiều khả năng nhưng đã được đánh dấu là một mối đe dọa của nhiều công cụ Antivirus.

Những Trojan truy cập từ xa này đã giúp nhiều hacker xâm phạm hàng triệu máy tính. Có bảo vệ chống lại những công cụ này là phải, và một chương trình bảo mật tốt với một người sử dụng cảnh báo là tất cả phải mất để ngăn chặn những Trojans từ compromising máy tính của bạn.

Bài đăng này có nghĩa là một bài viết mang tính thông tin về RAT và không có bất kỳ cách nào quảng bá việc sử dụng chúng. Có thể có một số luật pháp về việc sử dụng các công cụ này ở quốc gia của bạn, trong mọi trường hợp.

Đọc thêm về Công cụ quản trị từ xa tại đây.

Bài viết liên quan:

- Công cụ quản trị từ xa - Mối đe dọa mới nổi

- Bật, tắt, sử dụng kết nối máy tính từ xa trong Windows 10 / 8.1

- Remote Credential Guard bảo vệ các thông tin đăng nhập Remote Desktop trong Windows 10

- Tấn công Trojan đang gia tăng! Trojans hoạt động như thế nào?

- Thiết lập và sử dụng Windows Remote Assistance trong Windows 10 / 8.1